Можно вносить изменения в реестр путем внесения новых значений для нужных параметров в самом редакторе реестра или при помощи импорта. Но есть и другой способ. Можно заранее подготовить файл в заданном формате, и нужные параметры автоматически установятся в реестре. Для этих целей используются текстовые файлы с расширением reg .

Формат REG-файла

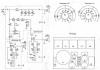

Вот как выглядит пример REG-файла, который позволит создать раздел(Test ) с параметрами ("CatName" ).

;Устанавливаем новые параметры для раздела Test

"CatName"="reestr"

"CatAge"=dword:00000008

Синтаксис REG-файлов

Рассмотрим формат REG -файлов. Сначала идет заголовок файла

Windows Registry Editor Version 5.00

Нужно заметить, что в более ранних операционных системах, Windows 98 и Windows NT 4.0 , использовал ся заголовок REGEDIT4 . Если у вас сохранились подобные старые файлы, то не пугайтесь. поймет этот файл и корректно обработает информацию. А вот обратный процесс будет недоступен - Windows 98 не сможет распознать новый заголовок и выдаст ошибку. Одна немаловажная деталь - после заголовка обязательно идет пустая строка.

Если вам нужно включить в документ комментарий, чтобы не забыть о назначении параметра, то поставьте вначале символ ";" (точка с запятой). Комментарий служит для удобства самого пользователя и в реестр не вносится.

Создание REG-файла

Писать REG-файл можно в любом текстовом редакторе, например в Блокноте. Создайте новый текстовый документ, наберите приведенный выше код (рис. 1.1) и сохраните файл с расширением REG. Если вы хотите потренироваться в создании подобных файлов, то проще сгенерировать их при помощи экспорта из редактора реестра, а затем внести изменения в Блокноте.

Рис. 1.1.

Внесение изменений в реестр при помощи REG-файла

Выше мы уже рассматривали поведение системы при выполнении двойного щелчка по файлу с расширением .reg . При двойном щелчке на REG-файле у вас запускается редактор реестра, которому передается в качестве параметра имя файла.

ВНИМАНИЕ

Перед импортом в реестр REG-файла

обязательно сделайте резервную копию реестра или точку восстановления системы! Данный способ не очень удобен для автоматизации задач. Например, мы хотим создать сценарий автоматической установки системы с использованием REG

-файлов. Если таких файлов будет слишком много, то пользователю постоянно придется нажимать кнопку OK

, что, согласитесь, не доставит ему удовольствия. Можно подавить появление диалогового окна, запустив команду с параметром /S:

REGEDIT /S D:\test.reg

Именно этот способ используется программистами и системными администраторами при создании своих программ и сценариев, использующих REG-файлы . Правда, служба контроля учетных записей Windows выведет запрос о разрешении операции, но службу контроля можно отключить на время подобных действий, и тогда пользователь ничего не увидит. C помощью REG-файла также можно удалять разделы. Для этого необходимо поставить знак минуса перед названием раздела. Откроем в Блокноте наш файл cat.reg и внесем следующие изменения:

Windows Registry Editor Version 5.00

:ставим минус для удаления раздела

[-HKEY_CURRENT_USER\Software\Test]

Теперь нужно дважды щелкнуть на REG-файле, чтобы запустить его и импортировать записи в реестр. Проверьте в редакторе реестра, что заданный раздел был удален.

ВНИМАНИЕ

Обратите внимание, что удалять можно только те разделы, которые не содержат в себе подразделов. В противном случае необходимо последовательно удалить все входящие в его состав подразделы и только потом приступать к удалению нужного раздела.

Также можно удалить параметр. Для этого следует поставить знак минуса (-) после знака равенства (=).

Существует специальная утилита SysTracer специально разработанная для отслеживания изменений в системе, осуществляя это сравнением двух «снимков системы» - до и после. В итоге получаем представленные в удобном виде данные по изменениям в трех категориях «Реестр», «Файлы», «Прочие настройки» (н/п групповые политики, трасе системных утилит aka netsh)

(Честно вам скажу, что собирает она не всё, хотя в большинстве случаев ее достаточно)

А уж если Вы «боритесь со защитой злом», то там используются некоторые трюки, которые обычным трейсом не запалить 🙂

Иначе было бы все уж очень просто, в таком случае, самый полезный инструмент, в чем я поддерживаю участника l0calh0st

,

это Process Monitor

от Sysinternals

- это именно то, что нужно. (Эти ребята используют, судя по всему, некоторые не документированные возможности, Марк Руссинович знает толк 🙂) И спрятать какие либо движения от этой утилиты, при правильной ее настройке - крайне затруднительно. (Хотя возможно, знаю как но не скажу - ибо нехер)

PS: Единственное - внимательно ознакомьтесь с документацией в отношении фильтрации, так как Process Monitor by default протоколирует все события. В первую очередь Вам нужно нацелить его на ID процесса инсталятора, а так же (если он не используется в процессе установки - отключить сетевой дамп в нем очень много «мусора» сильно мешает разобраться).

Программы для Windows

SysTracer Pro для Windows (Portable)

SysTracer – утилита, способная отслеживать всевозможные изменения операционной системы. Изначально программа сканирует и анализирует ОС, а затем предлагает пользователю отчет о найденных изменениях, внесенных в систему программами и их установщиками. SysTracer чаще всего используется в кругах опытных пользователей, поскольку отчеты, составляемые программой, будут понятны далеко не каждому.

SysTracer эффективна не только в процессе отслеживания поведения одного конкретного установщика, но и в процессе анализа работы приложений и системы в целом. Мониторинг изменений в операционной системе можно осуществлять многократно. Также пользователь получает возможность отследить изменения в определенный временной отрезок.

Программа работает по достаточно простому алгоритму. Изначально делается снимок реестра и всей файловой системы ОС. Как только пользователь устанавливает новое приложение, SysTracer вновь делает снимок и анализирует изменения, опираясь на разницу двух снимков. Сканирование, осуществляемое утилитой, можно дополнительно настраивать (есть возможность исключить отдельные файлы, папки, ключи реестра и подобное). Вы можете делать снимки в отдельные дни и сравнивать извинения в необходимый для вас временной отрезок, например, с 15го по 20е число и т.д.

После инсталляции и запуска инструмента вы увидите перед собой рабочее окно, в котором имеются шесть основных вкладок: Снимки, Реестр, Файлы, Приложения, Удаленное сканирование и Помощь.

Во вкладке «Снимки» можно совершать различные операции со снимками, например, создавать, переименовывать, удалять или сравнивать их. Привлекает внимание возможность экспорта снимков в веб-формате или snp-расширении. Более того, именно здесь пользователи настраивают параметры и просматривают свойства снимков. В «Реестре» предлагается изучение одного снимка реестра или сравнение двух. Пользователь может более детально изучить состояние ключей разделов. В SysTracer довольно просто определять изменения благодаря цветной маркировке. Например, зеленым цветом будут подсвечены новые элементы, синим цветом – модифицированные, красным – удаленные файлы, приложения, компоненты реестра, черным – неизмененные, а серым – те элементы, которые не сканировались.

Скачать SysTracer – это получить невероятно удобный инструмент на ПК. Загрузить софт можно посредством ссылки ниже этого обзора.

Программа просмотра изменений реестра после установки программ

Вы никогда не задумывались, а что именно изменяют устанавливаемые программы на ваш компьютер? Какие именно изменения они вносят в системный реестр Windows и системные файлы? И вам никогда не приходилось сравнивать две вроде бы похожие системы?

Конечно, такие вопросы возникают только тогда, когда на это есть причины. Например, две вроде бы одинаковые системы по разному реагируют на возникновение одного и того же события. Или, например, вы стали замечать, что после установки программы, ваш компьютер начинает странно себя вести: медленная загрузка, зависания системы при определенных действиях и так далее.

Для поиска ответов на эти и другие вопросы, Microsoft выпустила специальный инструмент под названием «Windows System State Analyzer». Программа входит в состав пакета «Windows Software Certification Toolkit», который не так уж и просто найти. Учтите, что программе требуется «.NET Framework 2.0». Утилита поставляется в 32-разрядной и 64-разрядной версиях и ее можно использовать для всех текущих версий Windows. Найти подробное описание и ссылку на скачивание вы можете найти по этой ссылке на блог Microsoft (для перевода страницы на русский язык, в правой части странице перейдите к блоку «Перевести эту страницу» и выберите нужный язык; перевод, конечно, не совсем литературный, но, тем не менее, его достаточно для нормального восприятия текста).

В конце статьи блога Microsoft вы увидите две ссылки на загрузку файла под названием «Server Logo Program Software Certification Tool» — x86 для 32-разрядных систем и x64 для 64-разрядных систем. Не пугайтесь названия, во время установки выберите выборочную установку, и уже там, среди устанавливаемых компонентов, выберите «System State Analyzer». На рисунке ниже показано диалоговое окно для выбора установки только анализатора.

Примечание : Вы так же можете установить «Windows System State Monitor», который позволяет запускать мониторинг изменений в реальном времени.

В статье блога Microsoft достаточно подробно описывается, как именно необходимо использовать анализатор. Конечно, если вы технически подкованы, то вы и сами быстро разберетесь в том, как утилита действует. Учтите, что создание первого снимка системы может занять некоторое время, особенно если вы решите контролировать все изменения на вашем компьютере.

Тем не менее, вам не обязательно выбирать все пункты, вы можете включить в анализ только те файлы и ключи реестра, которые считаете нужным. Пример использования вы можете увидеть на следующем рисунке:

Теперь вы сможете узнать обо всем том, что происходит на вашем компьютере.

ida-freewares.ru

Что лучше: слежение в реальном времени или снимки системы при установке программ?

Существует 2 подхода к слежению за инсталляциями программ (для последующей чистой очистки их данных). Первый, достаточно старый — это использование снимков реестра и файловой системы до и после установки, потом их сравнение. Второй, который используется в Uninstall Tool — мониторинг изменения в реальном режиме используя Монитор Установки ПО. Второй способ является самым прогрессивным по следующим очевидным причинам:

Р

еестр Windows

является, пожалуй, самым динамичным компонентом операционной системы. В нём отражаются любые, даже самые незначительные изменения, вносимые в систему штатными и сторонними программами. Опытные пользователи могут отслеживать подобные изменения, применяя для этих целей специальные утилиты, об одной из которых сегодня пойдёт речь. Называется она . Эта небольшая портативная утилита от Nirsoft

позволяет производить наблюдение за работой установленных на компьютере программ.

А вернее фиксировать все изменения, которые они в процессе своей работы вносят в системный реестр, и при необходимости сравнивать ранее полученные результаты с более поздними. Исключения составляют универсальные приложения Windows, подключение к их процессам в чаще всего завершается ошибкой.

П римечание: для отслеживания работы 32-битных программ нужно использовать 32-разрядную версию , даже на 64-битной системе.

Пользоваться утилитой довольно просто. После её запуска вам будет предложено выбрать процесс для наблюдения и нажать ок . Также процесс можно выбрать вручную из главного графического меню программы. После этого будет запущено наблюдение в фоновом режиме. Как только отслеживаемая программа внесёт в реестр какие-то изменения, они тут же появятся в главном окне утилиты. Данные об изменениях можно скопировать в буфер обмена или сохранить в файл REG .

Режима отображения в два. По умолчанию утилита показывает только последние измененные значения, но также имеется возможность задать показ исходных значений. Других значимых настроек в программе нет.

В этой статье показаны действия, с помощью которых вы сможете стать владельцем раздела реестра и получить права полного доступа, а также как вернуть исходные права и восстановить исходного владельца.

Некоторые разделы системного реестра Windows не доступны для редактирования, даже если ваша учётная запись относится к группе «Администраторы»

. Это обычно происходит из-за того что у группы «Администраторы»

нет соответствующих разрешений (прав) на запись в этот раздел реестра. Есть несколько причин, почему вы не можете редактировать раздел реестра:

■ Группа «Администраторы»

является владельцем раздела, но не имеет полных прав на него. В этом случае достаточно просто выдать группе «Администраторы»

полные права.

■ Владельцем раздела является системная служба TrustedInstaller

. В этом случае нужно сначала стать владельцем раздела, а затем выдать своей группе полные права, как раз в этой статье и будет рассмотрен такой пример.

■ Владельцем раздела является системная учетная запись «Система» TrustedInstaller .

Далее в статье будет описано, как внести изменения в реестр при отсутствии соответствующих разрешений, а также как восстановить исходные разрешения, и для чего это нужно делать. Перед тем как редактировать системный реестр, рекомендуется

При изменении какого-либо параметра в реестре, если у вас недостаточно прав, то вы получите сообщение об ошибке.

Рассмотрим первый пример

, когда группа «Администраторы»

является владельцем раздела, но не имеет полных прав на него:

1

Разрешения...

2

. Выделите группу «Администраторы»

:

Если доступен флажок Полный доступ , установите его и нажмите кнопку ОК . Этого может оказаться достаточно, если группа является владельцем раздела.

Если флажок недоступен или вы видите сообщение об ошибке как на скриншоте ниже, то переходим к второму примеру.

В окне Разрешения для группы нажмите кнопку Дополнительно

В следующем окне нажмите ссылку Изменить введите имя локальной учетной записи или адрес электронной почты учетной записи Microsoft, проверьте имя и нажмите кнопку ОК

Установите флажок Заменить владельца подконтейнеров и объектов вверху окна и нажмите кнопку ОК

Выделите группу «Администраторы» , установите флажок Полный доступ , нажмите кнопку OK

Теперь у вас есть полный доступ к разделу реестра и вы можете редактировать все его параметры.

Третий пример , когда владельцем раздела является системная учетная запись «Система» . В этом случае действия будут такими же, как и с TrustedInstaller .

Возвращение исходных прав и восстановление владельца

В целях безопасности системы, после редактирования необходимых параметров раздела реестра, нужно возвратить исходные права доступа и восстановить в качестве владельца раздела системную учётную запись TrustedInstaller

.

1

. Щелкните правой кнопкой мыши на разделе реестра и выберите из меню пункт Разрешения...

2 . В окне Разрешения для группы нажмите кнопку Дополнительно

Нажмите кнопку OK

5 . В окне Разрешения для группы выделите группу «Администраторы» , снимите флажок Полный доступ , нажмите кнопку OK

Исходные права и владелец раздела реестра восстановлены.

■ Если владельцем раздела являлась учетная запись Система

(в английской варианте System

), то вместо

NT Service\TrustedInstaller

введите Система

(в английской варианте System

).

Как сделать снимки реестра Windows для сравнения и отслеживания изменений?

Отследить изменения реестра можно разными способами, в ручную или с помощью специальных программ. В данной статье я расскажу как это сделать с помощью программ, что на мой взгляд намного удобнее.

Как я и обещал, в статье « », этой публикацией мы начинаем цикл статей посвященных анализу вредоносных программ. В этих статьях буду рассказывать об инструментах, которые позволяют исследовать вирусы и их поведение.

Сегодняшняя статья будет полезна не только исследователям вирусов, но и просто обычным пользователям, которые хотят стать более продвинутыми в использовании компьютера. Я расскажу как с помощью программы Regshot делать снимки реестра Windows для сравнения и отслеживания изменений.

Что такое реестр Windows?

Реестр — это одна из основных частей операционной системы Microsoft Windows. Несмотря на это, большинство пользователей используют операционную систему и не подозревают о существования реестра.

Неопытный пользователь даже не догадывается, что при изменении всех параметров: установки программ, изменения самой Windows и подключаемых к ней устройств все изменения вносятся в реестр Windows.

Одним словом реестр — это в каком-то смысле ядро операционной системы, в которой сохраняются все настройки и изменения.

Зачем анализировать реестр и отслеживать изменения?

Допустим вы уже не просто пассивный пользователь компьютера-чайник и хотите узнать что там происходит за кулисами во время установки новой программы или на анализировать поведение вируса. Для того чтобы узнать какие изменения делает весь софт, и нужны программы для отслеживания реестра. Одним из таких инструментов является программа RegShot.

Снимок реестра с помощью RegShot

RegShot — небольшая бесплатная с открытым исходным кодом программа, которая позволяет делать снимки реестра и сравнить их. Все изменения, которые произошли в реестре можно сохранить в текстовом файле или файле html.

Скачать RegShot

Скачать программу RegShot бесплатно вы можете по прямой ссылке.

Установка RegShot

После того как программа скачалась, разархивируйте архив и перейдите в папку с файлами. В папке будет несколько файлов.

Выбирая исполняемый файл обратите внимание на разрядность вашей операционной системы.

Настройка и использование RegShot

После запуска появится небольшое окно программы, в котором сразу меняем язык шкурки на Русский. Есть также и Украинский язык интерфейса.

Теперь приступим к работе. Отслеживание изменений реестра начинается со снятия первого снимка реестра. Нажимаем на кнопку снимок и в выпадающем окне видим 3 опции:

- Снимок — Только снимок

- Снимок + Сохранить — Снимок и бекап реестра

- Открыть — Открыть уже сделанный снимок реестра

Выбираем необходимый вариант. В моем случае для примера нет необходимости делать бекап реестра, поэтому я нажимаю на кнопку «Снимок». Программа оживится и начнет создавать первый снимок реестра. Внизу окна вы увидите как меняются цифорки.

Когда цифры остановятся, и программа успокоится, можно приступать к работе со стороними программами, установка и все такое.

После окончания нажимаем на кнопку «Второй снимок» и через несколько секунд можно нажимать на кнопку «Сравнить».

Если в начале было отмечено галочкой поле «Текст», то вы увидите окно текстового редактора Notepad, в котором будет полный отчет изменений реестра.

Я не устанавливал никаких программ, а только изменил несколько параметров в панели управления Windows. Как вы видите утилита Regshot зафиксировала все изменения.

Во время установки софта отчет будет конечно побольше.

Во время установки софта отчет будет конечно побольше.

Если нужно сделать повторный анализ реестра, то жмем на кнопку «Очистить» и начинаем по новой.

Как вы видите сделать снимок реестра для отслеживания изменений очень просто, особенно когда под рукой правильная программа. Это очень удобно если вам необходимо узнать, какие изменения в реестр вносит программа во время инсталляции. Кстати данным способом можно узнать какие элементы реестра отвечают за ту или иную настройку Windows.

Используя ОС Windows не плохо было бы узнать ее получше. Можно начать со статьи про мистический файл , о котором вы просто обязаны знать!

На этом все, друзья. В будущем будем изучать и другие инструменты. И да, я не забыл про то, что обещал сделать подробную инструкцию о том, как сделать надежную изолированную лабораторию на виртуальной машине для проверки софта и вирусов. Так что милости просим в наши паблики